El Laboratorio de Investigación de ESET Latinoamérica, compañía líder en detección proactiva de amenazas, analiza los casos en que los cibercriminales secuestran una cuenta de WhatsApp, teniendo acceso a todos los contactos, archivos y las conversaciones de la cuenta de la víctima.

Para lograrlo, los cibercriminales utilizan un tipo de ataque conocido como QRLjacking. El mismo se aprovecha de técnicas de ingeniería social para atacar aplicaciones que utilizan código QR como método para registrarse, como la propia aplicación de WhatsApp, que ofrece a los usuarios la posibilidad de utilizar la aplicación en una computadora.

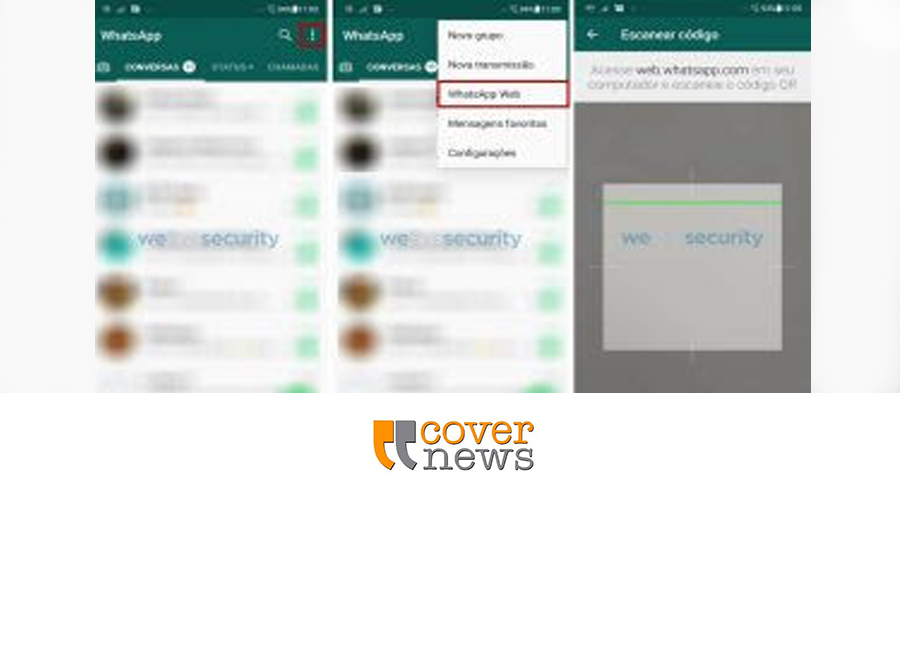

La versión para computadoras de la App denominada “WhatsApp Web” requiere para acceder a la cuenta el escaneo de un código QR; sigla en inglés para abreviar el término Quick Response. Al abrir la página de acceso (https://web.whatsapp.com), se escanea el código a través de la aplicación y la App puede ser utilizada en la computadora.

Según informa ESET, los cibercriminales se aprovechan de esa función para convencer a las víctimas de escanear el código QR generado por ellos y realizar así el ataque. A continuación, se presenta un ejemplo de página, creada por la herramienta, que intenta secuestrar la sesión de las víctimas:

El código QR es una imagen que, después de interpretada, puede contener una URL o alguna otra información que puede ser interpretada por el dispositivo. En el caso de WhatsApp, la app utiliza ese código para validar el acceso de los usuarios a su sistema, sin ningún tipo de validación adicional. Sabiendo esto, los cibercriminales desarrollaron herramientas que capturan y almacenan la imagen del código QR generado por WhatsApp y crean un nuevo código QR para mostrar a la víctima.

Después de eso, la sesión de la víctima queda almacenada en la computadora del criminal y éste puede utilizarla como desee, incluso sin causar ningún tipo de interrupción en el uso de la aplicación en el teléfono de la víctima.

“Si bien analizamos la amenaza que ocurre en WhatsApp, es importante subrayar que diversas aplicaciones utilizan código QR. El hecho de que exista la posibilidad de comprometer a los usuarios de WhatsApp significa que todas las aplicaciones que utilicen códigos QR de esta misma manera pueden sufrir ataques similares.”, mencionó Daniel Barbosa, Especialista en seguridad informática de ESET Latinoamérica.

“Es posible incrementar el nivel de control para que el código QR pueda ser utilizado de forma más segura, pero la seguridad altera el equilibrio entre usabilidad y seguridad. También es necesario una concientización por parte de los fabricantes para que los datos de los usuarios estén cada vez más protegidos y que las aplicaciones cuenten cada vez más con recursos enfocados en la seguridad de los usuarios.”, concluyó Barbosa.

Desde el Laboratorio de Investigación de ESET se comparten recomendaciones de seguridad para estar alerta, ya que algunos detalles no pueden ser alterados ni siquiera por el atacante más experimentado:

- Conocer las aplicaciones que se utilizan. En el caso de WhatsApp, el código QR sirve exclusivamente para permitir utilizar la aplicación en la computadora. Sospechar si algún anuncio publicitario solicita que el usuario escanee un código QR a cambio de algún beneficio o como parte de un proceso de validación.

- Utilizar lo mínimo necesario las redes públicas o poco confiables. Éste y otro tipo de ataques ocurren cuando el cibercriminal está en la misma red que sus víctimas. En caso de utilizar estas redes evitar acceder a información que no sea extremadamente necesaria para usted en ese momento.

- Estar atento en el momento en que navega por Internet, incluso estando en redes seguras. Mantener la atención, incluso estando en redes consideradas seguras, es una práctica recomendable que ayuda a evitar distintos tipos de incidentes de seguridad.

- Cuando se produce un ataque de este tipo el usuario no suele recibir ningún tipo de devolución. En caso de escanear un código y no recibir ninguna acción como respuesta, probablemente se trate de un ataque. En caso de dudas, en la pantalla principal de WhatsApp seleccione la opción “WhatsApp Web” y cierre todas las sesiones que fueron iniciadas. Esto hará que los criminales pierdan acceso el acceso a la cuenta de WhatsApp de sus víctimas de forma inmediata.

- Mantener todos los programas de seguridad activados y configurados para bloquear amenazas, tanto en su smartphone como en la computadora.

- Actualizar de forma constante todos los programas y aplicaciones que se utilicen. Las actualizaciones traen nuevos recursos y corrigen eventuales problemas de seguridad que los programas puedan tener.